Ceci est une ancienne révision du document !

Protéger vos données données sur ordinateur

Chiffrer ses données permet de transformer une information afin qu’elle ne soit pas accessible par des tiers non autorisés. En cas de perte ou de vol de votre ordinateur (ou de votre clé USB), il est impossible d’accéder aux données chiffrées sans connaître le mot de passe que vous aurez défini.

Le logiciel Veracrypt permet de créer des coffre forts numériques sur votre ordinateur. Un coffre fort Veracrypt (ou “container”) est qu’un fichier unique dans lequel vous enregistrez et chiffrez des fichiers ou des dossiers. Vous pouvez donc créer un coffre fort sur votre ordinateur, sur un support externe, ou même envoyer un coffre fort à l’un de vos correspondant⋅e par messagerie électronique. Il faudra alors lui transmettre le mot de passe par un autre canal, sécurisé, Signal par exemple, ou mieux, de vive voix.

Installer et utiliser Veracrypt

Ce tutoriel aborde la création d’un coffre fort numérique avec Veracrypt, également appelé volume ou conteneur, permettant de chiffrer et protéger un ensemble de fichiers. Ce conteneur ou volume peut se trouver sur votre disque dur, une clé USB, une carte mémoire, sur un serveur, dans le cloud, bref, partout où il est possible de stocker un fichier.

Pour comprendre le fonctionnement de Veracrypt, il faut comparer son utilisation à celle d’un coffre fort.

- Dans une première étape vous allez créer le coffre fort

- Ensuite, chaque fois que vous voudrez l’utiliser, il vous faudra l’ouvrir à l’aide d’une clé (un mot de passe paramétré lors de la création du coffre fort) pour y déposer stocker des fichiers

- puis ilvous faudra le refermer. Vos fichiers seront alors chiffrés et protégés.

Première étape, téléchargez et installez Veracrypt sur votre ordinateur. Veracrypt est un logiciel libre, gratuit, disponible sur Windows, Mac et Linux.

Création du coffre fort

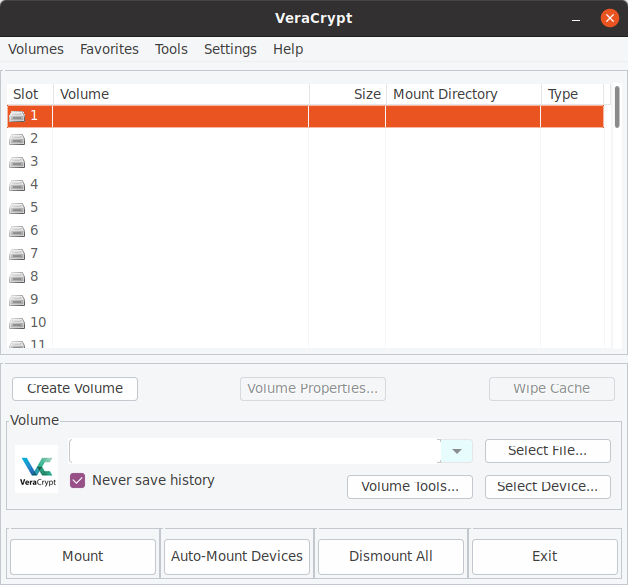

Lancez le logiciel Veracrypt.

Pour créer un volume chiffré, après avoir lancé le logiciel Veracrypt, cliquez sur le bouton Create Volume.

Vous avez le choix entre au moins deux options selon votre système (Mac, Windows, Linux). La première est la création d’un volume dans un fichier, la seconde dans une partition et la dernière concerne votre système d’exploitation. Sélectionnez la première option Create an encrypted file container et cliquez sur Next.

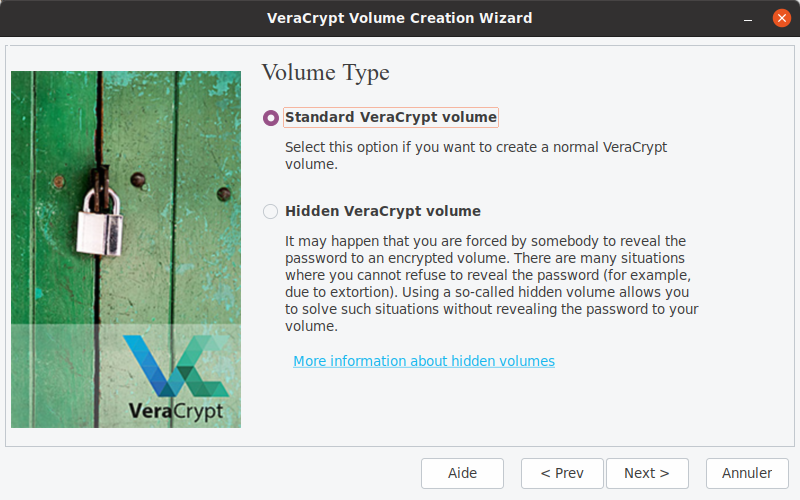

Vous avez le choix entre créer un volume chiffré standard et créer un espace protégé invisible (nous y reviendrons plus tard). Cliquez sur le premier, Standard Veracrypt volume puis Next.

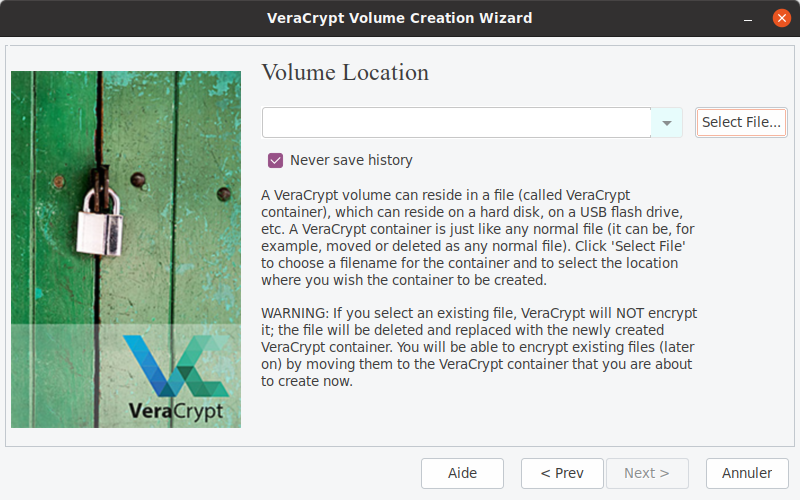

Vous devez maintenant sélectionner l’emplacement où sera stocké votre volume chiffré. Il peut se trouver sur votre disque dur (dans votre ordinateur), un support de stockage externe (clé USB, disque externe, NAS…), dans un service de stockage en ligne, etc. Cliquez sur Select File pour choisir votre emplacement de sauvegarde.

Positionnez-vous dans le répertoire voulu et donnez un nom au fichier. Évitez les noms explicites tels que “docs-secrets” et préférez un nom un anodin tel que photo-vacance-plage2022.jpg. Enfin, cliquez sur Enregistrer.

Le chemin du fichier apparaît à présent dans le champ de sélection de l’emplacement. Cliquez sur Next.

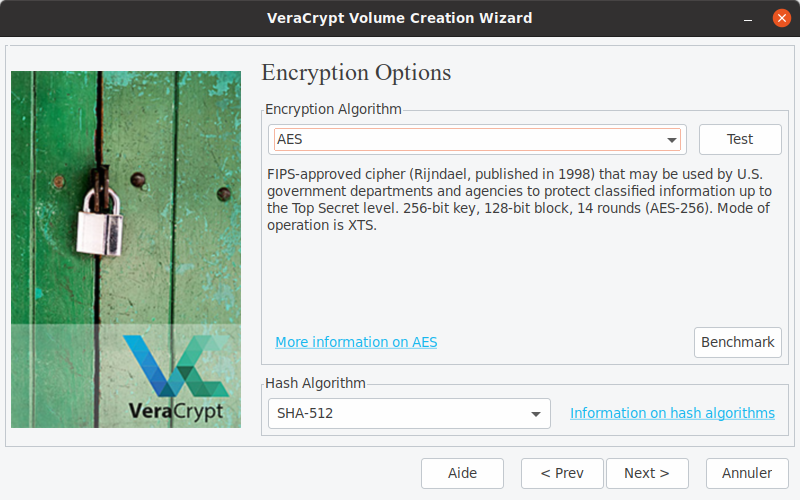

Choisissez l’algorithme proposé par défaut : AES. AES est l’algorithme le plus performant en terme de débit. Il est utilisé aujourd’hui comme standard par les organisations gouvernementales (non militaires) depuis 2000. Attention : Un algorithme très utilisé est un algorithme très attaqué. Il y a, en théorie, un risque plus important pour qu’une faille significative soit découverte (Un peu à l’image de Microsoft Windows) dans AES que dans les deux autres algorithmes proposés, Twofish et Serpent, moins vulnérables car moins utilisés mais légèrement moins performant en terme de débit. La méthode la plus sûre est l’utilisation en combinaisons de deux ou trois algorithmes. Si vos documents ne sont pas des informations d’état mettant en jeu la sécurité de votre pays, AES suffira largement, si non, préférez-lui une combinaison d’algorithme.

Indiquez la taille du fichier à créer. Les mesures sont exprimées en KB, MB et GB, l’équivalent européen des Ko, Mo et Go (1 Go = 1 000 Mo = 1 000 000 Ko). Si vous ne savez pas quoi mettre, voici la taille moyenne d’un fichier courant:

- un document Word: 200 Ko,

- Une photo (d’un appareil photo): 1 Mo,

- un fichier audio (MP3): 4 Mo,

- un film (encodé en DivX): 700 Mo.

Aujourd’hui, un ordinateur portable est vendu avec un disque dur de 160 Go à 320 Go et une clé USB fait le plus souvent entre 8 Go et 256 Go. Après avoir indiqué la taille de votre espace de stockage, cliquez sur Next.

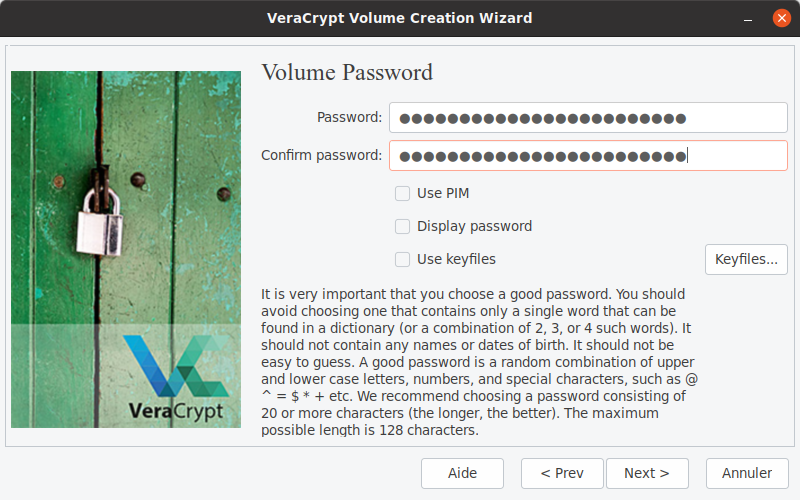

Vous devez à présent définir le mot de passe permettant de chiffrer et déchiffrer vos données. Il est conseillé d’avoir un mot de passe d’au moins 20 caractères. Vous pouvez composer une phrase pour vous en rappeler plus facilement ou choisir un mot de passe aléatoire (plus difficile à cracker). Votre phrase ne doit pas être connue : citations, répliques de film et titres de chansons sont à éviter.

- N’oubliez pas votre mot de passe ! En cas d’oubli, vous ne pourrez pas récupérer les données du volume chiffré.

- Ne laissez pas traîner votre mot de passe : le meilleur mot de passe ne vaut rien si on peut le trouver… Collé sous votre clavier par exemple.

Cliquez sur Next.

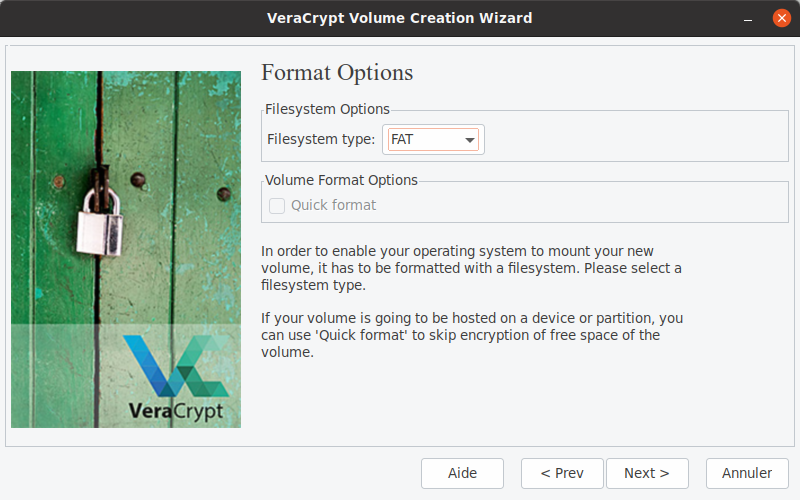

Vous devez indiquer le système de fichier à utiliser pour le formatage de votre coffre fort. Chaque système d’exploitation utilise un système de fichiers spécifique, FAT pour Windows il y a longtemps, MAc OS étend por Apple Mac OS, Ext23 et 4 pour Linux, etc. Si on faisait une analogie, le système de fichier correspondrait à la langue que parle votre ordinateur. Le système de fichier le plus répandu est FAT. Si vous comptez utiliser votre coffre fort sur d’autres odinateurs que le otre, sélectionnez FAT.

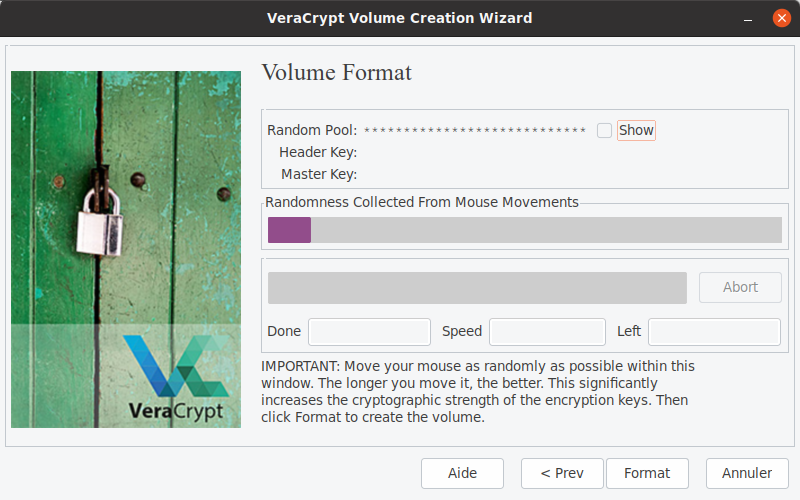

C’est désormais la partie “fun” de la création de votre volume. Afin de rendre votre coffre fort plus solide, Veracrypt a besoin de données aléatoires. Celles-i sont générées par les mouvements de votre souris. Plus vous bogerez celle-ci plus la jauge à l’écran augmentera. Une fois celle-ci un peu remplie (pas besoin d’aller jusqu’au bout) cliquez sur Créer.

La progression peut être longue, elle est en fonction de la taille de votre fichier, des performances du support physique et de votre processeur.

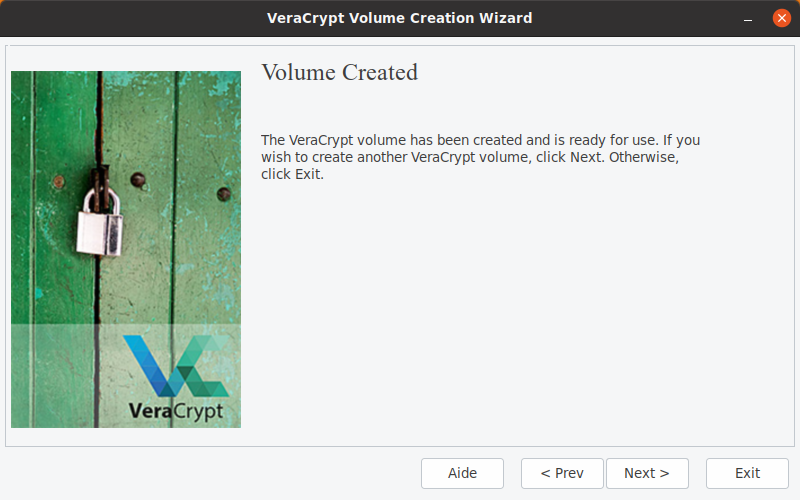

Bravo ! Vous venez de créer votre fichier chiffré ! Pour finir, cliquez sur Exit

Ouverture du coffre fort

Pour accéder à vos données, lancez Veracrypt si ce n’est déjà fait et cliquez sur Select File.

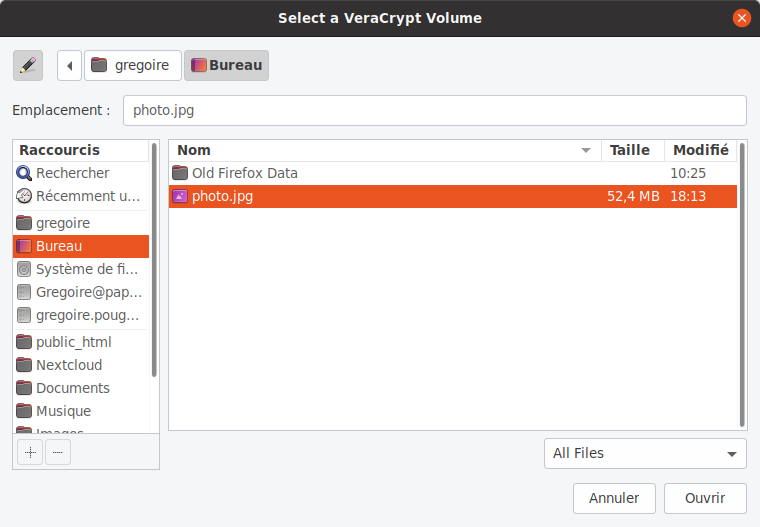

Sélectionner le volume chiffré là où il a été enregistré puis cliquez sur Ouvrir.

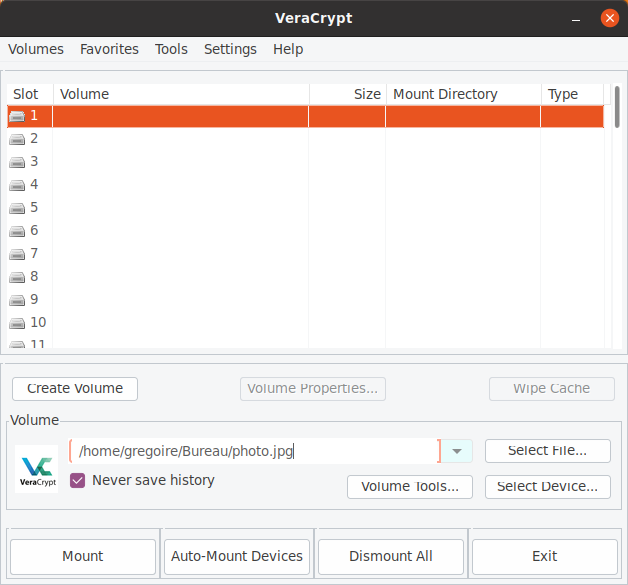

Le chemin de votre volume chiffré apparaît dans le champ Volume. Sélectionner dans la liste, la lettre du lecteur virtuel par laquelle vous souhaitez accéder à vos données chiffrées (généralement la première convient). Cliquez sur le bouton Mount.

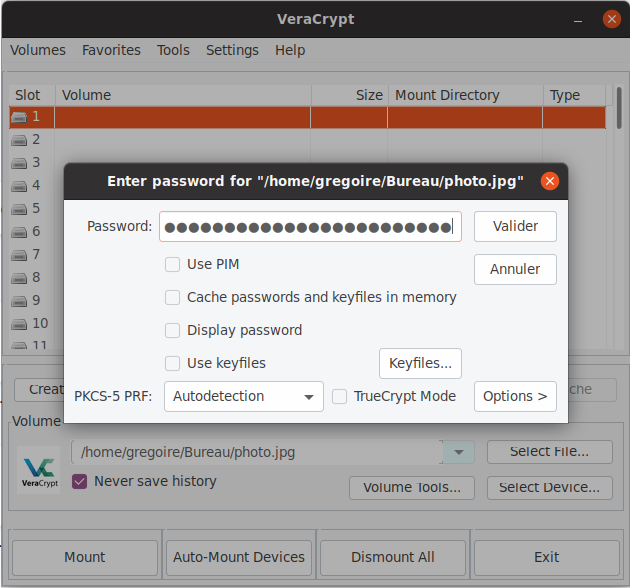

Entrez le mot de passe défini lors de la création du volume Veracrypt puis cliquez sur OK.

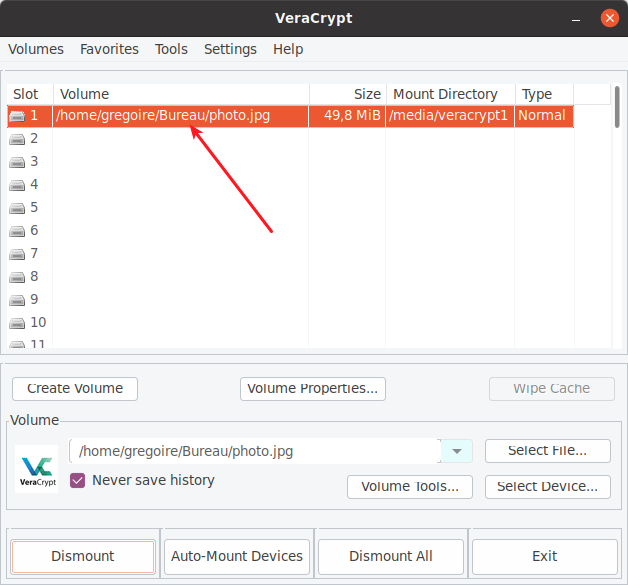

Le volume chiffré est à présent accessible en clair depuis votre explorateur de fichiers comme un support de stockage classique. Vous pouvez maintenant accéder au contenu de votre volume chiffré directement par votre explorateur de fichiers, en double cliquant sur la ligne où se trouve votre espace chiffré ou en faisant un clic droit sur cette ligne et en sélectionnant Open.

Utilisation du coffre fort

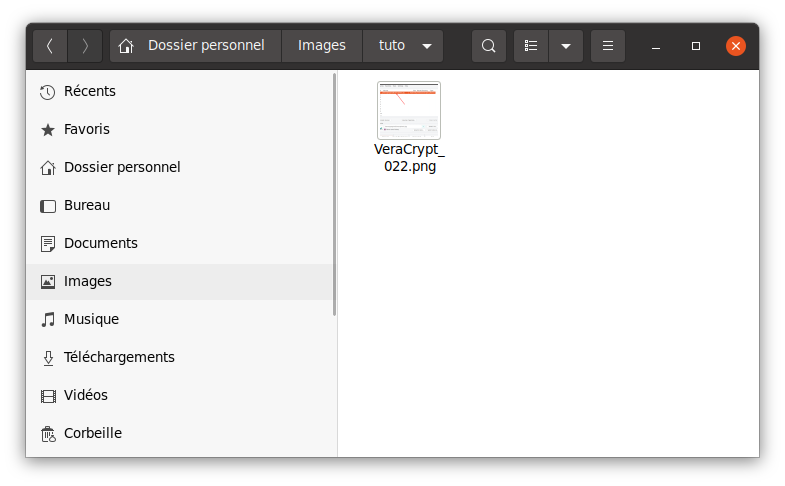

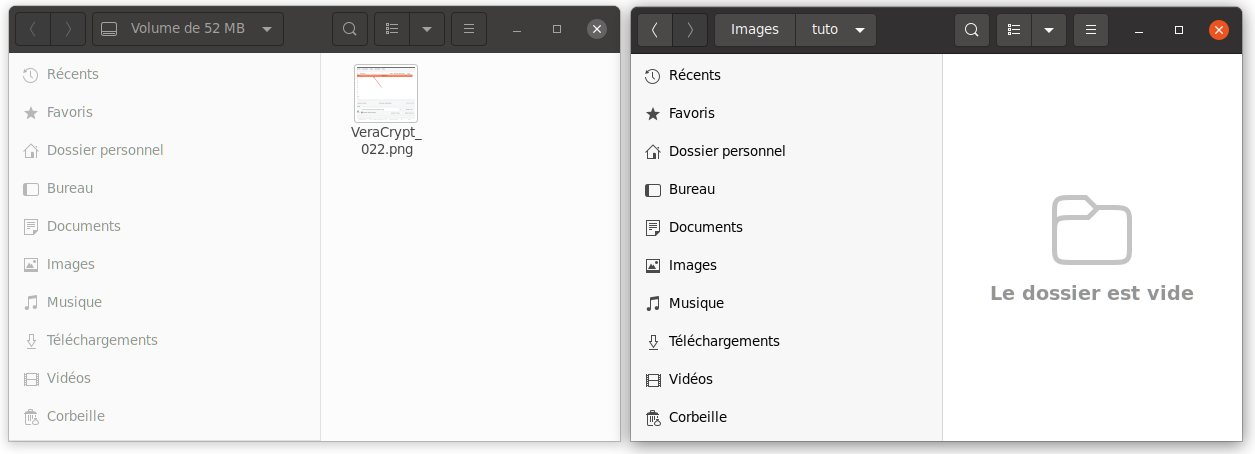

Nous allons chiffrer un fichier se trouvant sur notre disque dur : une image.

Celle-ci se trouve actuellement dans le dossier Images/tuto. Après l’avoir sélectionnée, nous la “coupons” afin qu’elle ne soit plus disponible à son emplacement d’origine en version non chiffrée.

Une fois positionnée dans le volume Veracrypt, nous la “collons”. Elle est désormais en sécurité dans notre volume chiffré. Notre image et tous les fichiers que nous y mettrons à l’avenir seront chiffrés. Pour y accéder, le mot de passé défini lors de la création du volume sera nécessaire.

Une fois les fichiers déplacés dans le coffre fort numérique (le volume Veracrypt), il faut en refermer l’accès (l’accès est automatiquement fermé lorsque l’ordinateur s’éteint): c’est l’opération dite de “démontage”. Pour cela, il cliquez sur l’élément à refermer et sélectionnez Dismount (démonter). Vous pouvez aussi cliquer sur le bouton du bas Dismount All (démonter tout).

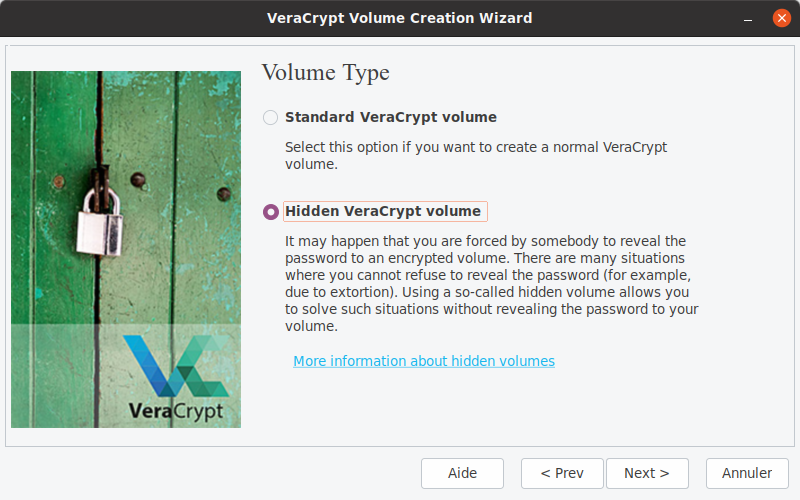

Le déni plausible

Veracrypt offre la possibilité de créer un volume caché pour prévenir le cas où on est forcé de donner son mot de passe. C’est le principe de la valise à double fond ou, en cryptographie, déni plausible.

Au lieu de créer un volume chiffré unique, Veracrypt en créera deux, un volume extérieur (outer volume) et un volume caché (hidden volume). Chaque volume s’ouvrira avec des mots de passe différents. L’un fera office de leurre, l’autre contiendra les données vraiment confidentielles. Même si le mot de passe du volume extérieur est révélé, il ne permettra pas d’accéder au volume caché qui est lui protégé par un autre mot de passe. Il est impossible de savoir si un espace chiffré avec Veracrypt contient un ou deux volumes.

Pour créer un volume chiffré caché, suivez les mêmes étapes que lors de la création d’un volume simple :

Cliquez sur le bouton Create Volume

Sélectionnez l’option Create an encrypted file container puis cliquez sur Next

Vous avez le choix entre créer un volume chiffré standard et créer un espace protégé invisible. Cliquez sur Hidden Veracrypt Volume volume puis sur Next

Le procédé de création du volume est alors le même que celui décrit plus haut à ceci près que vous créerez deux volumes successivement, le volume extérieur d’abord, le volume caché ensuite, chacun avec des mots de passe différents.

L’utilisation d’un volume caché présente quelques inconvénients :

- La création d’un container caché fait perdre de la place

- Vous devrez retenir un mot de passe supplémentaire

- Si vous avez mis le déni plausible en place il y a un certain temps et que vous n’avez pas touché à la partition cachée depuis, votre agresseur, s’il sait ce qu’il cherche et s’il sait regarder la date de dernière modification d’un fichier, aura tôt fait de s’apercevoir de l’astuce.